Wir bieten eine umfassende Palette von Dienstleistungen an, darunter Schwachstellenbewertungen, sicheres Netzwerkdesign, Verwaltung mobiler Geräte, Penetrationstests, Systeme zur Erkennung von Eindringlingen und zur Reaktion auf Zwischenfälle, Schutz von Arbeitslasten und Einhaltung gesetzlicher Vorschriften.

Unser Service

Unsere Dienstleistungen bieten ein breites Spektrum an Cybersicherheitsdiensten, von der Absicherung von Endgeräten und Netzwerkausrüstung bis hin zum Schutz Ihres Datenverkehrs, und umfassen somit vollumfänglich Sicherheit. Vertrauen Sie darauf, dass wir Ihre Cybersicherheitsanforderungen effizient und effektiv erfüllen, damit Sie sich auf das konzentrieren können, was Sie am besten können - das Wachstum Ihres Unternehmens.

Was bieten wir?

MDM

Netzinfrastruktur

& Technik

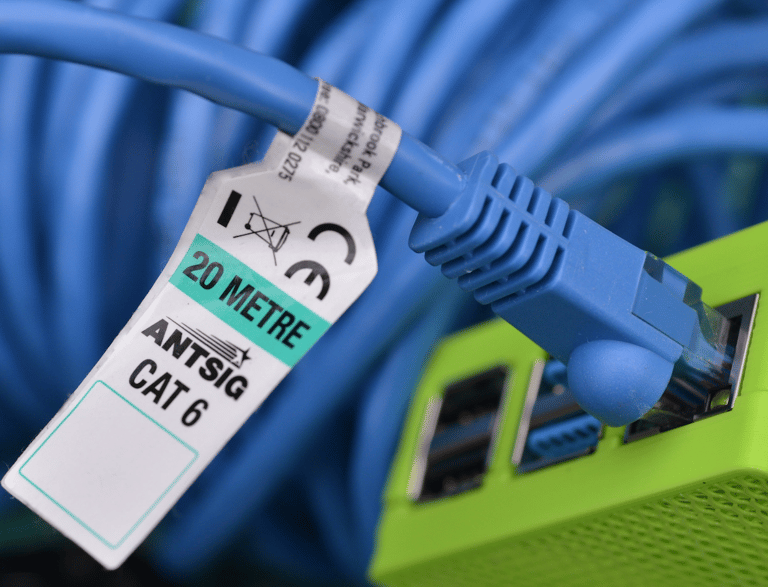

Netzwerkinfrastruktur & Technik umfassen den Entwurf, die Implementierung und die Verwaltung der Netzwerksysteme eines Unternehmens. Dazu gehören die physischen Komponenten wie Router, Switches und Kabel sowie die Software und Protokolle, die die Kommunikation und Datenübertragung ermöglichen.

Die Netzwerkinfrastruktur spielt eine entscheidende Rolle bei der Gewährleistung einer nahtlosen Konnektivität und eines effizienten Informationstransfers innerhalb einer Organisation. Netzwerkingenieure sind für den Entwurf und die Konfiguration der Netzwerkarchitektur, die Optimierung der Leistung und die Behebung etwaiger Probleme zuständig.

Von Netzwerkausrüstungen, Routern und Firewalls bis hin zum Schutz des Datenverkehrs für jedes übertragene Byte sorgen wir für eine sichere, ununterbrochene Netzwerkfunktionalität.

Endpunktsicherheit

Die Endpunktsicherheit umfasst den Schutz von Netzwerkendpunkten wie Laptops, Desktops und mobilen Geräten vor verschiedenen Bedrohungen und Schwachstellen. Es ist von entscheidender Bedeutung, die Sicherheit dieser Endgeräte zu gewährleisten, da sie häufig das Ziel von Cyberangriffen sind.

Durch die Implementierung von Sicherheitsmaßnahmen für Endgeräte können Unternehmen ihre Daten schützen und unbefugten Zugriff, Malware-Infektionen und Datenverletzungen verhindern. Zu diesen Sicherheitsmaßnahmen gehören in der Regel Antiviren-Software, Firewalls, Intrusion Detection Systeme, Incident Response Systeme und regelmäßige Software-Updates.

Zur Endgerätesicherheit gehören auch die Sensibilisierung und Schulung der Benutzer, um die Mitarbeiter über potenzielle Bedrohungen und bewährte Verfahren zur Aufrechterhaltung einer sicheren Computerumgebung zu informieren.

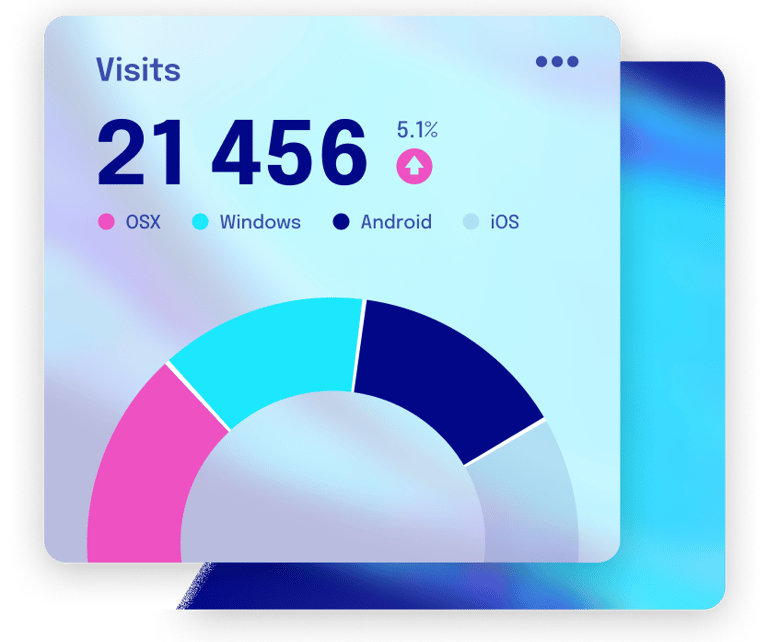

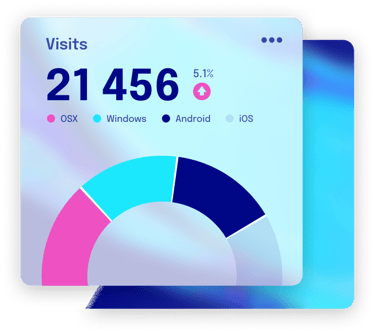

Mobile Device Management

Mobile Device Management (MDM)-Software ist eine Lösung zur Bereitstellung von Anwendungen und Inhalten, zur Durchsetzung von Richtlinien und zur Verwaltung Ihrer Smartphones, Tablets und anderer Endgeräte.

Sie ermöglicht es Ihnen auch, Ihre Geräte so einzurichten, dass sie in zweckspezifischen Kiosk-Modi arbeiten. Die Kiosklösung hilft Ihnen, Ihre Android-, iOS-, Windows- und Apple-TV-Geräte für den Betrieb in zweckgebundenen Umgebungen zu sperren. Mit MDM können die Unternehmen die Geräte im Einzel-/Multi-App-Modus sperren.

Sie können Apps auf Ihren Geräten installieren, ohne dass der Benutzer eingreifen muss. Mit MDM können Sie Apps blockieren, zulassen, Konfigurationen und Berechtigungen einrichten, aktualisieren oder aus der Ferne löschen. Sie können Sicherheitsrichtlinien konfigurieren, wie z. B. die Durchsetzung von Kennwortregeln, die Geräteverschlüsselung, die Filterung von Webinhalten und die Überprüfung der Gerätekonformität. Mit MDM können Sie sicherstellen, dass Unternehmensdaten sicher bleiben. MDM stellt sicher, dass nur die richtigen Personen Zugriff auf Unternehmensdaten haben.

Außerdem können Sie damit Ausgaben verfolgen und die Datennutzung überprüfen. Sie können Pläne zur Kostenminimierung aufstellen, indem Sie Wi-Fi/Mobilfunkdaten, Anruf- und Textfunktionen, Tethering oder andere Aktivitäten, die nicht mit der Arbeit zusammenhängen, einschränken.

Cloud & On-Premise Sicherheit

Allumfassender Schutz Ihrer Daten, unabhängig davon, ob sie in der Cloud oder vor Ort gespeichert sind, und Gewährleistung der Zugänglichkeit und Sicherheit.

In der heutigen digitalen Landschaft verlassen sich Unternehmen in hohem Maße auf das Cloud Computing, um ihre Daten zu speichern und zu verwalten. Diese Abhängigkeit bringt jedoch auch eine Reihe von Sicherheitsbedenken mit sich. Die Cloud-Sicherheit umfasst die Implementierung von Verschlüsselung, Zugriffskontrolle und regelmäßigen Backups zum Schutz der in der Cloud gespeicherten Daten.

Andererseits konzentriert sich die Sicherheit vor Ort auf den Schutz von physischen Servern, Netzwerken und Geräten, die sich in den Räumlichkeiten eines Unternehmens befinden. Dies beinhaltet oft die Implementierung von Firewalls, Intrusion Detection Systemen und Sicherheitsprotokollen. Durch die Gewährleistung robuster Sicherheitsmaßnahmen sowohl in Cloud- als auch in On-Premise-Umgebungen können Unternehmen das Risiko von Datenverlusten, Cyberangriffen und anderen Sicherheitsvorfällen verringern.

We’ve helped them

We've partnered with many household brand names to deliver insights and solutions to their problems with big data.

Happy clients

Don't just take our word for it – our clients frequently stay in touch with us and work with us on future projects that require big data insights.

John Bjerrand

I work in agricultural consulting, meaning that we often need to use big and complex datasets to justify expensive investments for our clients. Lilo's consultants helped us see the big picture with their visualization tools and expertise.

Anna Claudio

As the in-house supplier manager, it's sometimes had to understand which manufacturers work best for our needs. Lilo's data analysis helped us identify where we could save and which manufacturers worked the best for us in the long term.

Kontakt

Wenn Sie ein Anliegen oder eine Anfrage haben oder mit uns zusammenarbeiten möchten, verwenden Sie das unten stehende Formular, um mit unserem Team in Kontakt zu treten.